Dans l’article précédent, nous avons vu comment protéger son PC contre les sites web malveillants. Un outil de vérification de la réputation des sites web (comme l’extension de navigateur WOT), un bon antivirus et une vigilance accrue sont trois armes très efficaces pour vous protéger. 👍

Malheureusement, il arrive que cela ne suffise pas pour protéger votre PC car même les sites web légitimes peuvent être dangereux ! 😲 Ces derniers peuvent en effet être piratés par des cybercriminels qui peuvent alors charger votre PC avec des attaques de type « drive-by download ».

Ces attaques peuvent surgir depuis n’importe quel site web car même les sites connus peut être piratés (le site web de la BBC a par exemple été touchée par une attaque de type « drive-by download » en février 2011).

Qu’est-ce qu’une attaque de type « drive-by download » ?

Les pirates peuvent exploiter les vulnérabilités (failles SQLi, failles XSS…) de sites web légitimes pour y injecter des scripts malveillants.

Cela peut être n’importe quel type de site web, même si les cybercriminels visent plutôt des sites avec une thématique populaire (crack, pornographie, streaming…). Et quand ils ne piratent pas des sites web existants, les cybercriminels créent des sites malicieux de toute pièce avec un rendu et une esthétique identiques à ceux d’un site légitime.

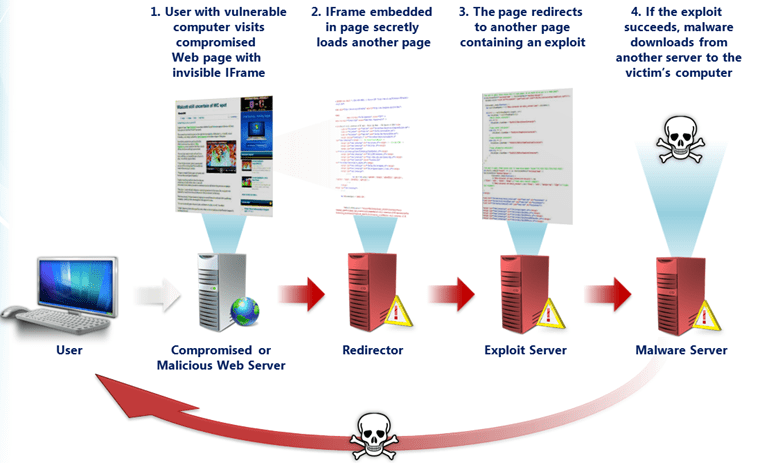

Le script malveillant est le point de départ d’une attaque de type « drive-by download » qui se déroule comme ceci :

- Compromised or Malicious Web Server : avec un ordinateur vulnérable, vous visitez une page web compromise ou malicieuse contenant un iframe (balise qui permet d’intégrer une page au sein d’une autre page web) invisible.

- Redirector : l’iframe charge secrètement une page créée par le pirate.

- Exploit Server : la page contient un exploit qui recherche une faille de sécurité sur votre système.

- Malware Server : si l’exploit trouve une faille, un malware est téléchargé sur votre ordinateur depuis un serveur pirate.

Les exploits examinent les failles de sécurité de votre système d’exploitation ainsi que celles de votre navigateur web et de ses plugins comme Java Runtime Environment (JRE), Adobe Reader et Adobe Flash Player.

Lorsqu’un exploit a identifié une faille de sécurité, il télécharge un malware sur votre PC qui est alors contaminé.

Ces malwares peut prendre des formes différentes. Par exemple, cela peut être un crypto-ransomware (rançongiciel) qui chiffre vos données personnelles et exige un paiement sous X jours en échange de la clé de chiffrement, sinon vos données seront supprimées.

Mais ce n’est pas tout : si les pirates ne s’attaquent pas directement aux sites web… ce sont les services web qu’ils utilisent (et que vous exécutez à chaque fois que vous visitez ces sites) qui sont visés !

De quels services web parles-tu exactement ? 🤔

Déjà, vous devez savoir que lorsque vous visitez un site web, vous ne faites pas que vous connectez à ce seul site web. ☝

Eh non ! Les sites font quasiment tous appel à des services web pour compléter le contenu de leurs pages comme par exemple :

- Les boutons de partage des réseaux sociaux qui, pour afficher le nombre de « j’aime », « retweet » de la page, se connectent aux serveurs de Facebook, Twitter et consorts.

- Les publicités qui, pour s’afficher, se connectent aux serveurs de régies publicitaires comme DoubleClick.

En tâche de fond, les sites web imposent à votre PC une connexion à tous ces services web.

Alors ce n’est pas grave lorsqu’un site web demande la connexion à un service légitime afin d’obtenir des fonctionnalités supplémentaires comme un système de commentaires (ex. : Disqus) ; cela devient en revanche plus embattant quand un site interroge un service qui a été piraté. ☠

C’est ce qui se passe avec le malvertising, une technique qui consiste à injecter des logiciels malveillants dans des régies publicitaires légitimes. Si vous consultez un site web qui utilise une régie publicitaire piratée, un logiciel malveillant sera téléchargé sur votre PC lors de l’affichage de la publicité et ce, sans que vous ayez cliqué dessus ! Étant donné que des millions de sites web utilisent ces régies publicitaires, je vous laisse imaginer le potentiel d’infection pour les pirates ! 😬

Les dégâts causés par les attaques de type « drive-by download » peuvent être dévastateurs, c’est pourquoi il est essentiel de savoir comment vous en protéger ! ☝

Comment se protéger des attaques de type « drive-by download » ?

Afin de minimiser considérablement les risques d’infection, suivez ces 6 recommandations :

- Assurez-vous que votre système d’exploitation (Windows) est à jour : configurer les mises à jour sur Windows 10, 8.1 et 7 avec Windows Update.

- Assurez-vous que vos logiciels sont à jour et plus particulièrement votre navigateur web et ses plugins (Adobe Flash Player, Adobe Reader et Java Runtime Environment) : mettre à jour automatiquement ses logiciels sur Windows.

- Utilisez un antivirus avec un agent web qui analyse en temps réel les données transférées lorsque vous naviguez sur Internet : quel antivirus choisir pour Windows ?

- Utilisez un outil de vérification de la réputation des sites web comme WOT : protéger son PC contre les sites web malveillants.

- Utilisez des extensions de navigateur qui bloquent les publicités et les trackers : uBlock Origin, Privacy Badger et Decentraleyes. @Mreve vous explique comment configurer ces extensions correctement : conseils de renard pour affûter votre PC sous Windows.

- Configurer le fichier hosts de Windows afin de bloquer le maximum de sites web malveillants : bloquer les sites web malveillants grâce au fichier hosts.

En appliquant ces quelques points, vous obtiendrez une défense efficace contre les attaques de type « drive-by download ».

Conclusion

Pour renfoncer la sécurité de votre ordinateur et vous protéger efficacement contre les attaques « drive-by download », installez sur votre PC un bon logiciel antivirus :

Comparatif : quel antivirus choisir pour Windows ?

Dans l’article suivant, nous verrons comment protéger son PC contre les PUP (logiciels potentiellement indésirables). Ces derniers regroupent adwares et spywares qui mettent en danger la sécurité de votre ordinateur et la confidentialité de vos données.